Система предупреждения компьютерных атак. Президент подписал указ о создании государственной системы обнаружения атак

В частности, приказ перечисляет требования, которые предъявляются "к техническим, программным, программно-аппаратным и иным средствам", используемым для поиска признаков компьютерных атак, их обнаружения, предупреждения и ликвидации последствий, а также к системам обмена информацией, необходимой субъектам в случае, если имеет место киберинцидент. Описываются также требования к криптографическим средствам защиты такой информации.

Оговаривается, что пользовательские пароли , если они используются для аутентификации, должны храниться в зашифрованном виде, и что пользователи должны будут получать уведомления о необходимости смены паролей.

Предписываются и другие - вполне стандартные, но часто упускаемые из виду - процедуры обеспечения безопасности, такие как блокирование сессии после заданного времени простоя, уведомление о неудачных попытках доступа к управлению средствами ГосСОПКА и запись всех действий пользователей с момента авторизации в электронный журнал.

Для средств ППКА специально указывается необходимость ведения электронных журналов учета технического состояния и защиты этих журналов от редактирования и удаления информации в них.

Документ также оговаривает возможность "штатного самотестирования ПО в процессе функционирования".

В целом, приказ ФСБ детально оговаривает каждый аспект функционирования средств ГосСОПКА, и, как считают эксперты, избыточной детализированности в данном случае быть не может.

| Средства ГосСОПКА - это основная защита критической информационной инфраструктуры РФ. Их реализация должна быть регламентирована максимально подробно, без какой-либо неопределенности возможности двоякого толкования. Задача приказа - определить функции и возможности, которые в обязательном порядке должны присутствовать в системах ГосСОПКА, а также указать, чего там быть не должно. В любом документе можно найти недоработки, однако в данном случае все выглядит весьма четко: организациям, которые будут заниматься конечной реализацией средств ГосСОПКА, установлены конкретные рамки, в которых они должны будут выполнять возложенные на них задачи, |

Отдельно внимания заслуживает требование, связанное с обеспечением безопасности информации при ее обмене с участниками информационного взаимодействия (Национальным координационным центром по компьютерным инцидентам): используемые в ГоСОПКА средства криптографической защиты информации (СКЗИ) должны быть сертифицированы в системе сертификации СКЗИ.

Общие требования к средствам ГосСОПКА представлены в разделах 2, 8 и 9 рассматриваемого документа, в которых соответственно определены требования общего характера, требования в части реализации функций безопасности, требования в части построения и визуализации отчетов соответственно.

Так, требования, перечисленные в разделе 2, подразумевают исключение возможности управления средствами ГосСОПКА третьими лицами и несанкционированной передачи информации таким лицам. Кроме того, стоит обратить внимание на требования к лицам, осуществляющим модернизацию средств ГосСОПКА и их техническую поддержку - российские организации, не находящиеся под контролем иностранных лиц.

В разделе 8 регулятор подробно описывает требования к функциям безопасности, которые должны обеспечивать средства ГосСОПКА. Требования объединены в следующие категории:

- 1. Идентификация и аутентификация пользователей средств ГосСОПКА.

- 2. Разграничение прав доступа к информации и средствам ГоСОПКА.

- 3. Регистрация событий ИБ.

- 4. Обновление ПО и служебных баз данных средств ГоСОПКА.

- 5. Резервирование и восстановление средств ГосСОПКА.

- 6. Контроль целостности программного обеспечения средств ГосСОПКА.

- 7. Синхронизация сетевого времени.

Наконец, в средствах ГосСОПКА должен быть предусмотрен функционал по визуализации всей обрабатываемой информации: событий ИБ, инцидентов, уязвимостей и так далее. Такая информация должна собираться в отчеты (графики, таблицы) в «ручном» режиме или автоматически, храниться в течение установленного срока и, при необходимости, экспортироваться и исправляться непосредственным адресатам.

«Информзащита» получила право исполнять функции центра ГосСОПКА для госорганов, юрлиц и ИП России

2018

«Дочка» Сбербанка подключит малый бизнес к ГосСОПКА

17 сентября 2018 года стало известно о том, что «дочка» Сбербанка «Безопасная информационная зона» («Бизон») займется подключением малого бизнеса к государственной системе защиты от компьютерных атак (ГосСОПКА). Об этом пишет «Коммерсантъ» со ссылкой на план мероприятий по информационной безопасности национального проекта «Цифровая экономика» .

В Сбербанке изданию подтвердили намерение использовать свой опыт для киберзащиты небольших компаний. В кредитной организации называют «Бизон» «визионером» российского рынка кибербезопасности , среди клиентов которого «крупнейшие компании» из сфер финансов, энергетики , воздушных перевозок и т. д.

Потери малого и среднего бизнеса России от хакерских атак в 2017 году составили 12 млрд рублей, оценивает директор по маркетингу компании «Ростелеком-Solar» Валентин Крохин . Такие компании, по словам эксперта, из-за небольших бюджетов на информационную безопасность заметно хуже защищены от киберпреступников по сравнению с крупным бизнесом.

Источник газеты на ИБ-рынке отмечает, что в «Бизон» было влито большое количество денег, и теперь их как-то нужно окупать.

ФСБ определила перечень сведений для обязательной отправки в ГосСОПКА

Как стало известно 10 сентября 2018 года, Федеральная служба безопасности определила перечень сведений, которые должны в обязательном порядке направляться в государственную систему обнаружения предупреждения и ликвидации последствий компьютерных атак (ГосСОПКА). Приказ датирован 24 июля 2018 года, но опубликован был только в первой декаде сентября.

Согласно первому приложению к приказу ФСБ, в ГосСОПКА должна направляться информация, прямо или косвенно связанная с функционированием объектов критической информационной инфраструктуры РФ.

То есть, во-первых, это сведения о самих объектах, зачисленных в реестр критической инфраструктуры, а также об их возможном исключении из этого реестра.

Во-вторых, это сведения о компьютерных инцидентах, сказывающихся на функционировании объектов КИИ, со всеми доступными подробностями: дата, время, место нахождение объекта; наличие "причинно-следственной связи между компьютерным инцидентом и компьютерной атакой"; возможное наличие связи с другими инцидентами; состав технических параметров компьютерных инцидентов и его последствия.

Кроме того, в ГосСОПКА должна поступать информация о выявлении существенных нарушений требований безопасности значимых объектов КИИ, если в результате них создаются предпосылки для возникновения компьютерных инцидентов.

Отдельным пунктом значится "иная информация" в области обнаружения, предупреждения и ликвидации последствий кибератак и реагирования на инциденты. Её могут предоставлять как субъекты КИИ, так и другие органы и организации, не входящие в критическую инфраструктуру РФ, в том числе международные.

Во втором приложении к приказу описывается порядок предоставления информации в ГосСОПКА. В частности, оговаривается, что общие сведения из реестра КИИ и информация по итогам проведения государственного контроля должна направляться в Национальный координационный центр по компьютерным инцидентам (НКЦКИ) не реже раза в месяц и не позднее месячного срока с момента включения объекта КИИ в реестр значимых объектов или исключения из него, изменения категории его значимости или составления акта проверки по итогам осуществления государственного контроля (если выявлены нарушения).

Формат, в котором уполномоченный орган отправляет эти сведения, определяется самим уполномоченным органом.

Что касается сведений о конкретных инцидентах, то они должны направляться в соответствии с форматами, определёнными НКЦКИ, и с использованием технической инфраструктуры Координационного центра, предназначенной для получения и обработки данных об инцидентах.

Если доступа к этой инфраструктуре у объекта КИИ по какой-либо причине нет, то информация направляется по каким-либо иным каналом, в том числе по почтовой, факсимильной или электронной связи на адреса или телефонные номера НКЦКИ.

Информация должна поступить в НКЦКИ не позднее, чем через 24 часа после обнаружения инцидента. Ещё 24 часа отводится НКЦКИ на уведомление субъекта КИИ о получении этой информации.

| Список сведений, поступающих в ГосСОПКА, можно было бы дополнить результатами прошлых мероприятий по аудиту безопасности , которые проводят на объектах КИИ коммерческие структуры, специализирующиеся на поиске уязвимостей в цифровой инфраструктуре , - считает Дмитрий Гвоздев , генеральный директор компании "Информационные технологии будущего ". - Также в ГосСОПКА имело бы смысл регулярно вносить данные о том, какие уязвимости могли быть выявлены в программном обеспечении, используемом на объектах КИИ, и какие из них исправлены. Это поможет с профилактикой компьютерных инцидентов и кибератак. |

Ознакомиться с текстом Приказа ФСБ РФ от 24.07.2018 № 367 "Об утверждении Перечня информации, представляемой в государственную систему обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации, и Порядка представления информации в государственную систему обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации" можно .

Закон о безопасности КИИ РФ обязал субъекты КИИ информировать госорганы о киберинцидентах

Этот правовой акт закрепляет за ФСБ полномочия по обеспечению работы государственной системы обнаружения предупреждения и ликвидации последствий компьютерных атак (ГосСОПКА). Имеются в виду компьютерные атаки на информационные системы, информационно-телекоммуникационные сети и автоматизированные системы управления, которые находятся в самой России , а также в дипломатических представительствах и консульствах.

В указе перечислены задачи, которые должна выполнять ГосСОПКА. К ним относятся прогнозирование ИБ-ситуации в стране, обеспечение сотрудничества операторов связи и владельцев информационных ресурсов в области кибербезопасности , контроль защищенности российских информационных ресурсов и установление причин ИБ-инцидентов.

Помимо непосредственно обеспечения и контроля функционирования ГосСОПКА, ФСБ будет заниматься формированием и реализацией государственной научно-технической политики в сфере борьбы с кибератаками, а также разрабатывать методические рекомендации по их обнаружению, предупреждению, по установлению причин и ликвидации последствий.

Positive Technologies и Solar Security взяли на себя создание центров ГосСОПКА «под ключ»

Чтобы помочь российским организациям в решении этой задачи, Positive Technologies и Solar Security объединили зарекомендовавшие себя российские продукты с опытом и экспертизой крупнейшего коммерческого центра мониторинга и реагирования на кибератаки.

В рамках данного направления: · Positive Technologies предоставляет заказчику комплекс технологических решений, необходимых для создания центра ГосСОПКА. В него входят продукты для построения информационного взаимодействия с главным центром ГосСОПКА, управления инцидентами, контроля защищенности внутренней инфраструктуры и периметра, защиты критических веб-сервисов организации, детектирования и блокирования вредоносных рассылок; · Solar Security осуществляет эксплуатацию этих решений, контроль защищенности инфраструктуры, мониторинг и реагирование на инциденты информационной безопасности , а также взаимодействие с главным центром ГосСОПКА; · расследование инцидентов выполняется с использованием совокупной экспертизы партнеров.

Использование данного сервиса позволяет организациям в короткие сроки повысить общий уровень защищенности критической инфраструктуры, а также обеспечить соответствие требованиям N 187-ФЗ и методических рекомендаций по созданию ведомственных и корпоративных центров ГосСОПКА.

Совет Федерации одобрил введение уголовной ответственности за атаки на критическую ИТ-инфраструктуру

19 июля стало известно о том, что Совет Федерации одобрил закон «О безопасности критической информационной инфраструктуры», разработанный Федеральной службой безопасности (ФСБ) и внесенный в Госдуму Правительством в декабре 2016 г. Документ вступит в силу с начала 2018 г.

Закон вводит классификацию объектов критической информационной инфраструктуры и предполагает создание реестра таких объектов, при этом определяет права и обязанности как владельцев объектов, так и органов, которые эти объекты защищают. Орган, на который будет возложена ответственность за обеспечение безопасности инфраструктуры, пока не назначен.

Документ также предполагает создание государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информацоинные ресурсы России (ГосСОПКА), которая обеспечит сбор и обмен информацией о компьютерных атаках .

Одновременно с одобрением закона «О безопасности критической информационной инфраструктуры РФ», были утверждены проистекающие из него поправки в законы «О связи», «О государственной тайне», «О защите прав юридических лиц и индивидуальных предпринимателей при осуществлении государственного контроля (надзора) и муниципального контроля», а также поправки в Уголовный кодекс РФ. Так, в главе 28 Уголовного кодекса «Преступления в сфере компьютерной информации» появится статья 274.1, которая предусматривает наказание за вред, причиненный объектам критической информационной инфраструктуры.

Госдума одобрила законопроект о безопасности критической инфраструктуры

Система уже работает - в частности, к ней подключались подрядчики недавно прошедшего Кубка Конфедераций по футболу. Однако нормы об обязательном подключении к системе до сих пор не было.

Кроме того, Президенту потребуется определить уполномоченный орган обеспечения безопасности критической информационной инфраструктуры. Подготовкой соответствующего указа займутся ФСБ и Федеральная служба технического и экспортного контроля (ФСТЭК). Собеседники CNews на рынке информационной безопасности считают, что таковым уполномоченным органом станет ФСБ.

Субъекты критической инфраструктуры

Субъектами критической информационной инфраструктуры станут госорганизации, юридические лица и индивидуальные предприниматели, которые владеют или арендуют информационные системы, информационно-телекоммуникационные сети и автоматизированные системы управления из определенного перечня отраслей. В списке затронутых сфер оказались энергетика, транспорт, связь, наука , здравоохранение , топливно-энергетический комплекс, банковская и иные финансовые сектора, атомная энергетика, оборонная, ракетно-космическая, горнодобывающая, металлургическая и химическая промышленность.

Субъекты критической инфраструктуры (СКИ) должны будут создать системы безопасности на основе разработанных государством требований. Также СКИ должны будут незамедлительно сообщать в ГосСОПКА о компьютерных атаках на них, принимать указанные уполномоченными органами меры по отражению атак и допускать до своих объектов сотрудников спецслужб.

В случае атаки на объекты финансового сектора необходимо будет ставить в известность еще и Центробанк . Для координации деятельности СКИ по отражению компьютерных атак ФСБ создаст Национальный координационный центр по компьютерным инцидентам.

Орган, уполномоченный на обеспечение безопасности критической информационной инфраструктуры, будет вести реестр СКИ. Данный реестр буде собирать информацию для ГосСОПКА. При внесении СКИ в реестр будет определяться категория его значимости - от первой до третьей. Категория будет присваиваться, исходя из экономической, социальной, политической, экологической значимости данного объекта, а также с учетом его значимости для обороны.

Уполномоченный орган также получит возможность проведения плановых и внеплановых проверок СКИ, внесенных в реестр.

Уголовное наказание за атаки на объекты КИИ

Одновременно в Уголовный кодекс вносятся поправки об усилении наказания за причинения вреда объектам критической информационной инфраструктуры (КИИ). Создание программ для ЭВМ , которые заведомо предназначены для неправомерного доступа к объектам КИИ, будет наказываться принудительными работами на срок до пяти лет с ограничением свободы на срок до двух лет либо лишением свободы на срок от двух до пяти лет со штрафом в размере от 600 тыс. до 1 млн руб.

Неправомерный доступ к охраняемой законом компьютерной информации, хранящейся в объектах КИИ, будет наказывать принудительными работами на срок до пяти лет со штрафом на сумму от 500 тыс. до 1 млн руб. и ограничением свободы на срок до двух лет либо лишением свободы на срок от двух до шести лет со штрафом в размере от 500 тыс. до 1 млн руб.

Нарушения правил эксплуатации средств хранения, обработки и передачи информации из объектов КИИ или автоматизированных сетей управления и сетей связи, отнесенных к КИИ, будут наказываться принудительными работами на срок до пяти лет с лишением права занимать определенные должности на срок до трех лет, либо лишением свободы на срок до шести лет с лишением права занимать определенные должности на срок до трех лет.

2016

За прошедший год ГосСОПКА вышла из младенческого возраста. Во-первых, появились первые публичные ласточки - Центр обнаружения, предупреждения и ликвидации последствий компьютерных атак (КЦОПЛ) госкорпорации Ростех , правительство Самарской области , тендер АФК «Система» , намерение ФСО привлечь ГосСОПКУ для создания и обеспечения работы закрытой государственной сети RSNet . Во-вторых, появился первый хоть как-то похожий на путеводный документ «Методические рекомендации по созданию ведомственных и корпоративных центров ГосСОПКА» .

Основной организационно-технической составляющей системы являются центры обнаружения, предупреждения и ликвидации последствий компьютерных атак, которые будут подразделяться по территориальному и ведомственному признакам. В частности, будет организован главный центр, региональные, территориальные центры системы, а также центры госорганов и корпоративные центры. Функционирование последних будет обеспечиваться организациями, их создавшими.

В составе системы также функционирует созданный в ФСБ Национальный координационный центр по компьютерным инцидентам, который организует и осуществляет обмен информацией о них с юрлицами, владеющими объектами критической ИТ-инфраструктуры РФ, операторами связи, обеспечивающими взаимодействие объектов критической ИТ-инфраструктуры, а также с иностранными госорганами и другими организациями, работающими в области реагирования на кибер-инциденты.

Основными функциями системы, указано в концепции, является выявление признаков проведения компьютерных атак, определение их источников и другой связанной информации, прогнозирование ситуации в области обеспечения информационной безопасности РФ, сбор и анализ информации о компьютерных атаках в отношении информационных ресурсов РФ, осуществление мероприятий по оперативному реагированию на атаки и ликвидации их последствий и др.

Также рамках системы планируется организовать взаимодействие с правоохранительными и другими госорганами, владельцами информационных ресурсов РФ, операторами связи и интернет-провайдерами на национальном и международном уровнях. Оно будет включать обмен информацией о выявленных компьютерных атаках и обмен опытом в сфере в сфере выявления и устранения уязвимостей ПО и оборудования и реагирования на компьютерных инциденты.

Для функционирования системы планируется создать соответствующую законодательную базу, определить порядок фиксации и обмена информацией о компьютерных атаках, деятельности субъектов системы в области обнаружения, предупреждения и ликвидации последствий атак.

Технические проблемы ГосСОПКА

- отсутствие собственного ПО многих классов, как общесистемного (операционных систем, систем управления базами данных), так и прикладного (например, софта для моделирования месторождений), так, например, в системе ЦБ РФ используется 40% прикладного ПО зарубежного производства, зарубежных баз данных, ОС, аппаратно-программного обеспечения – 95%;

- отсутствие собственной элементной базы;

- практическое отсутствие отечественного телекоммуникационного оборудования на всей территории страны;

- топология транспортной сети страны с точки зрения обеспечения её живучести требует улучшений.

Возможные подходы к проектированию ГосСОПКА

Возможен подход на основе классификации информационных активов организаций по степени их ценности, важности для обеспечения управления государством и сохранения знаний, необходимых для развития страны. Дифференцированные требования к защите классифицированных таким образом информационных активов можно установить законом, возложив ответственность на сами ведомства, в чьём ведении информационные ресурсы находятся – без привлечения организаций, аккредитованными ФСТЭК России .

В этом случае появится возможность создания произвольной структуры ГосСОПКА (сегменты системы по министерствам. ведомствам, организациям, субъектам РФ) и существенно удешевить разработку стоимость работ (не потребуется создавать свои программно-технические средства). Надёжность не пострадает – изоляция важнейших элементов IT-инфраструктуры будет безопаснее, чем подключение через доверенные средства.

Органический недостаток такого подхода – изоляция части системы, что влечёт снижение оперативности работы системы и неудобства для пользователей.

Альтернативный подход состоит в поиске критических мест инфраструктуры и их защите доверенными средствами. В этом случае классификация информационных ресурсов по степени их важности неактуальна, но необходима (или, как минимум, крайне желательна) отечественная программно-техническая платформа.

Преимущества второго подхода значительны. Во-первых, отсутствует необходимость изоляции сегментов системы и создаётся единое защищённое информационное пространство с «прозрачным» администрированием. Как следствие, повышается оперативность, улучшается контроль всех процессов. Во-вторых, защита всей инфраструктуры страны обеспечивается отечественными программно-техническими средствами с максимально высоким уровнем защиты.

Расплата за эти преимущества – высокая стоимость проекта и большое время разработки.

Каким угрозам должна противостоять ГосСОПКА

Наиболее опасны кибератаки, за которыми стоят хорошо организованные группировки киберпреступников и (или) государства. Но и совокупный вред, наносимый экономике многочисленными менее опасными нападениями, со временем может рассматриваться как серьёзная угроза стране.

2013

ФСБ подготовила законопроекты о безопасности КИИ

Первый из законопроектов определяет, за счет чего в России обеспечивается безопасность критической ИТ-инфраструктуры и устанавливает принципы обеспечения такой деятельности, а также полномочия госорганов в данной области.

Существенная часть критических ИТ-систем не находится в собственности государства, поэтому законопроект предусматривает также «дополнительные обременения» для лиц, владеющих такими системами на правах собственности.

Необходимость вышеуказанного закона его авторы объясняют тем, что стабильность социально-экономического развития России и ее безопасность, по сути, поставлены в прямую зависимость от надежности и безопасности функционирования информационно-коммуникационных сетей и ИТ-систем, и в то же время существующие законы, регулирующие отношения в области безопасности критической ИТ-инфраструктуры , отсутствуют. Это, по мнению ФСБ, приводит «к несогласованности и недостаточной эффективности правового регулирования в данной сфере».

Второй законопроект определяет меры ответственности за нарушение законодательства о безопасности критической информационной инфраструктуры. При этом наравне с дисциплинарной, гражданско-правовой и административной за нарушение разработанного ФСБ закона предусматривается и уголовная ответственность.

К примеру, статью 272 УК («Неправомерный доступ к компьютерной информации») ФСБ предлагает дополнить частью пятой, устанавливающей ответственность за неправомерный доступ к охраняемой законом компьютерной информации, повлекший ущерб безопасности критической информационной инфраструктуры или создавший угрозу его наступления. Предусмотренное за это наказание составит до 10 лет лишения свободы.

Уголовную ответственность законопроект также предусматривает за нарушение правил эксплуатации средств хранения, обработки или передачи охраняемой компьютерной информации либо информационно-телекоммуникационных сетей и оборудования, а также за нарушение правил доступа к таким сетям, повлекшее ущерб безопасности критической информационной инфраструктуры или создавшее угрозу его наступления. За это ФСБ предлагает наказывать лишением свободы на срок до 7 лет.

По задумке ФСБ , после подписания президентом оба законопроекта должны вступить в силу в январе 2015 г.

Подробности работы над проектом от ФСБ

В ФСБ рассчитывают, что большая часть законодательных актов, касающихся создания и функционирования в России единой государственной системы защиты от компьютерных атак, будет разработана и опубликована до конца 2013 г., рассказал TAdviser источник в ведомстве 12 апреля 2013 г. Он отмечает, что сейчас ФСБ ведет активную в этом направлении.

Архитектура самой системы, по словам источника, еще не проработана. Скорее всего, в ней будет использоваться уже существующее российское решение, которое будет дорабатываться специально под этот проект, полагает собеседник TAdviser. Затем предполагается развертывание этого решения на площадках операторов связи, добавляет он.

«В России нет готового решения, способного в полной мере конкурировать с зарубежными продуктами вроде Arbor , - считает собеседник TAdviser из ФСБ. – А разработка такого решения с нуля заняла бы много времени».

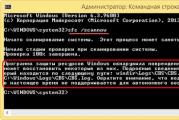

Наибольший ущерб государству наносят DDos-атаки , отметил источник в ФСБ в разговоре с TAdviser, поэтому решение, которое подойдет для использования в государственной системе предупреждения и ликвидации последствий компьютерных атак, должно быть особенно эффективным именно в этой области.

Подписал указ о создании в России системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы, расположенные в стране и в дипломатических представительствах и консульских учреждениях России за рубежом.

Ее ключевыми задачами, в соответствии с указом президента, должно стать прогнозирование ситуаций в области обеспечения [[информационной безопасности , обеспечение взаимодействия владельцев ИТ-ресурсов при решении задач, связанных с обнаружением и ликвидацией компьютерных атак, с операторами связи и другими организациями, осуществляющими деятельность по защите информации. В список задач системы также входит оценка степени защищенности критической ИТ-инфраструктуры »

1. Государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации представляет собой единый территориально распределенный комплекс, включающий силы и средства, предназначенные для обнаружения, предупреждения и ликвидации последствий компьютерных атак и реагирования на компьютерные инциденты. В целях настоящей статьи под информационными ресурсами Российской Федерации понимаются информационные системы, информационно-телекоммуникационные сети и автоматизированные системы управления, находящиеся на территории Российской Федерации, в дипломатических представительствах и (или) консульских учреждениях Российской Федерации.

2. К силам, предназначенным для обнаружения, предупреждения и ликвидации последствий компьютерных атак и реагирования на компьютерные инциденты, относятся:

1) подразделения и должностные лица федерального органа исполнительной власти, уполномоченного в области обеспечения функционирования государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации;

2) организация, создаваемая федеральным органом исполнительной власти, уполномоченным в области обеспечения функционирования государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации, для обеспечения координации деятельности субъектов критической информационной инфраструктуры по вопросам обнаружения, предупреждения и ликвидации последствий компьютерных атак и реагирования на компьютерные инциденты (далее - национальный координационный центр по компьютерным инцидентам);

3) подразделения и должностные лица субъектов критической информационной инфраструктуры, которые принимают участие в обнаружении, предупреждении и ликвидации последствий компьютерных атак и в реагировании на компьютерные инциденты.

3. Средствами, предназначенными для обнаружения, предупреждения и ликвидации последствий компьютерных атак и реагирования на компьютерные инциденты, являются технические, программные, программно-аппаратные и иные средства для обнаружения (в том числе для поиска признаков компьютерных атак в сетях электросвязи, используемых для организации взаимодействия объектов критической информационной инфраструктуры), предупреждения, ликвидации последствий компьютерных атак и (или) обмена информацией, необходимой субъектам критической информационной инфраструктуры при обнаружении, предупреждении и (или) ликвидации последствий компьютерных атак, а также криптографические средства защиты такой информации.

4. Национальный координационный центр по компьютерным инцидентам осуществляет свою деятельность в соответствии с положением , утверждаемым федеральным органом исполнительной власти, уполномоченным в области обеспечения функционирования государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации.

5. В государственной системе обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации осуществляются сбор, накопление, систематизация и анализ информации, которая поступает в данную систему через средства, предназначенные для обнаружения, предупреждения и ликвидации последствий компьютерных атак, информации, которая представляется субъектами критической информационной инфраструктуры и федеральным органом исполнительной власти, уполномоченным в области обеспечения безопасности критической информационной инфраструктуры Российской Федерации, в соответствии с перечнем информации и в порядке, определяемыми федеральным органом исполнительной власти, уполномоченным в области обеспечения функционирования государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации, а также информации, которая может представляться иными не являющимися субъектами критической информационной инфраструктуры органами и организациями, в том числе иностранными и международными.

6. Федеральный орган исполнительной власти, уполномоченный в области обеспечения функционирования государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации, организует в установленном им порядке обмен информацией о компьютерных инцидентах между субъектами критической информационной инфраструктуры, а также между субъектами критической информационной инфраструктуры и уполномоченными органами иностранных государств, международными, международными неправительственными организациями и иностранными организациями, осуществляющими деятельность в области реагирования на компьютерные инциденты.

7. Предоставление из государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации сведений, составляющих государственную либо иную охраняемую законом тайну, осуществляется в соответствии с законодательством Российской Федерации.

(Выписка)

В целях обеспечения информационной безопасности Российской Федерации постановляю:

1. Возложить на Федеральную службу безопасности Российской Федерации полномочия по созданию государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации - информационные системы и информационно-телекоммуникационные сети, находящиеся на территории Российской Федерации и в дипломатических представительствах и консульских учреждениях Российской Федерации за рубежом.

2. Определить основными задачами государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации:

А) прогнозирование ситуации в области обеспечения информационной безопасности Российской Федерации;

Б) обеспечение взаимодействия владельцев информационных ресурсов Российской Федерации, операторов связи, иных субъектов, осуществляющих лицензируемую деятельность в области защиты информации, при решении задач, касающихся обнаружения, предупреждения и ликвидации последствий компьютерных атак;

В) осуществление контроля степени защищенности критической информационной инфраструктуры Российской Федерации от компьютерных атак;

Г) установление причин компьютерных инцидентов, связанных с функционированием информационных ресурсов Российской Федерации.

3. Установить, что Федеральная служба безопасности Российской Федерации:

А) организует и проводит работы по созданию государственной системы, названной в пункте 1 настоящего Указа, осуществляет контроль за исполнением этих работ, а также обеспечивает во взаимодействии с государственными органами функционирование ее элементов;

Б) разрабатывает методику обнаружения компьютерных атак на информационные системы и информационно-телекоммуникационные сети государственных органов и по согласованию с их владельцами - на иные информационные системы и информационно-телекоммуникационные сети;

В) определяет порядок обмена информацией между федеральными органами исполнительной власти о компьютерных инцидентах, связанных с функционированием информационных ресурсов Российской Федерации;

Г) организует и проводит в соответствии с законодательством Российской Федерации мероприятия по оценке степени защищенности критической информационной инфраструктуры Российской Федерации от компьютерных атак;

Е) определяет порядок обмена информацией между федеральными органами исполнительной власти и уполномоченными органами иностранных государств (международными организациями) о компьютерных инцидентах, связанных с функционированием информационных ресурсов, и организует обмен такой информацией.

4. Настоящий Указ вступает в силу со дня его подписания.

Президент Российской Федерации

В. Путин

Прим. ред.: указ опубликован на

В Кремле с офицерами, назначенными на высшие командные должности, заявил, что нужно продолжать действовать "системно и наступательно, в том числе по таким направлениям, как контрразведка, защита стратегической инфраструктуры, борьба с преступлениями в сфере экономики, в киберпространстве ".

Буквально на следующий день, 29-го декабря, Путин подписывает указ №1711 об изменении состава Межведомственной комиссии Совета Безопасности РФ по информационной безопасности. Среди прочего в ее состав вошли руководитель службы безопасности Роснефти, заместитель генерального директора по безопасности Росатома и заместитель председателя правления Газпрома, т.е. трех отечественных стратегических инфраструктур.

А 15 января Президент России подписал новый Указ №31с "О создании государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы РФ". Все полномочия по созданию данной системы, разработке методики обнаружения атак, обмену информацией между госорганами об инцидентах ИБ, оценке степени защищенности критической информационной инфраструктуры возложены на ФСБ.

В совокупности с "Основными направлениями государственной политики в области обеспечения безопасности автоматизированных систем управления производственными и технологическими процессами критически важных объектов инфраструктуры Российской Федерации", Советом Безопасности летом прошлого года, выглядят эти действия как реализация целенаправленной программы по защите отечественных критических информационных инфраструктур.

Но вопросов, после выхода последнего указа, все равно больше чем ответов:

- Какие компоненты входят в данную систему? Не на словах, а не деле. Малоприспособоенные к реальной жизни "РУЧЕЕК" и "АРГУС"?

- На кого возложена эксплуатация данной системы обнаружения компьютерных атак?

- ФСБ достаточно давно ведет работы по т.н. системе "СОПКА" (Система Обнаружения, Предупреждения и ликвидации последствий Компьютерных Атак). Это одно и тоже или разные системы?

- Продолжают ли действовать прежние документы Правительства, Президента и СовБеза? Например, "Система признаков критически важных объектов и критериев отнесения функционирующих в их составе информационно-телекоммуникационных систем к числу защищаемых от деструктивных информационных воздействий", утвержденная в ноябре 2005-го года.

- Что с документами ФСТЭК по КСИИ? С одной стороны они есть и достаточно неплохи. С другой - ФСТЭК сама не раз заявляла, что это рекомендации , а не обязательные требования.

- Когда же все-таки будет составлен конкретный перечень мероприятий в соответствии с "Основными направлениями..." СовБеза с детализацией, датами и ответственными?

Я более чем уверен, что в ФСБ сейчас нет достаточного количества адекватных специалистов по данной тематике. Максимум на что они способны - это потребовать использовать российскую криптографию на всех КВО, включая и в западных индустриальных системах. Это, конечно не решение проблемы (да и невозможно это реализовать). Как и не решение - внедрение пока еще несуществующей операционной системы от Касперского. Нужен системный подход с привлечением широкого круга специалистов, как это делается на Западе и как это попыталась сделать ФСТЭК с документами по ПДн и защите госорганов.

Защита информации на государственном уровне - это целый комплекс мероприятий и инструментов. Охраной государственной тайны занимаются специализированный государственный орган - Федеральная служба безопасности. Однако, не вся информация подлежащая защите может быть отнесена к ГТ. И вот в поддержку приказа №31 и как реакция на быстро меняющуюся ситуацию в мире президент Владимир Путин указом создает специализированную государственную систему ГосСОПКА. Рассмотрим более подробно организационные и технические аспекты новой государственной системы.

В январе 2013г. президент Владимир Путин подписал указ о создании в России Государственнной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак или ГосСОПКА

Ее ключевыми задачами, в соответствии с указом президента, должно стать прогнозирование ситуаций в области обеспечения Информационной безопасности, обеспечение взаимодействия владельцев ИТ-ресурсов при решении задач, связанных с обнаружением и ликвидацией компьютерных атак, с операторами связи и другими организациями, осуществляющими деятельность по защите информации. В список задач системы также входит оценка степени защищенности критической ИТ-инфраструктуры от компьютерных атак и установление причин таких инцидентов.

Следующим шагом стала в декабре 2014 года утвержденная президентом Владимиром Путиным концепция государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы РФ. А в марте 2015 года ФСБ опубликовала выписку из этого документа , содержащую данные о том, как будет устроена эта система.

Система должна защитить от кибератак более 70 органов исполнительной власти, а также объекты критической инфраструктуры: атомные и гидроэлектростанции, системы снабжения городов и спецхранилища Росрезерва. Чтобы справиться с этой задачей, ГосСОПКА сможет в реальном времени проводить мониторинг электронных ресурсов, выявлять и прогнозировать возникновение угроз, а также совершенствовать существующие системы безопасности, взаимодействуя в том числе с операторами связи и интернет-провайдерами.

Согласно документу, система представляет собой единый централизованный территориально-распределенный комплекс, включающий силы и средства обнаружения, предупреждения и ликвидации последствий компьютерных атак, федеральный орган власти, уполномоченный в области обеспечения безопасности критической инфраструктуры РФ и орган власти, уполномоченный в области создания и обеспечения функционирования системы.

Под «средствами» в концепции подразумеваются, главным образом, технологические решения, а под «силами» - специальные подразделения и сотрудники со стороны федерального органа власти, ответственного за систему, а также операторов связи и других организаций, осуществляющих лицензируемую деятельность в сфере защиты информации.

В составе системы будет функционировать созданный в ФСБ Национальный координационный центр по компьютерным инцидентам

Основной организационно-технической составляющей системы являются центры обнаружения, предупреждения и ликвидации последствий компьютерных атак, которые будут подразделяться по территориальному и ведомственному признакам. В частности, будет организован главный центр, региональные, территориальные центры системы, а также центры госорганов и корпоративные центры. Функционирование последних будет обеспечиваться организациями, их создавшими.

В соответствии с концепцией территориальная структура ГосСОПКА имеет вид:

Также рамках системы планируется организовать взаимодействие с правоохранительными и другими госорганами, владельцами информационных ресурсов РФ, операторами связи и интернет-провайдерами на национальном и международном уровнях. Оно будет включать обмен информацией о выявленных компьютерных атаках и обмен опытом в сфере в сфере выявления и устранения уязвимостей ПО и оборудования и реагирования на компьютерных инциденты.

Представитель 8-го Центра ФСБ озвучил основные задачи ведомственных центров:- выявление признаков проведения компьютерных атак формирование и поддержание в актуальном состоянии детализированной информации об информационных ресурсах, находящихся в зоне ответственности ведомственного центра

- сбор и анализ информации о компьютерных атаках и вызванных ими компьютерных инцидентах

- проведение мероприятий по оперативному реагированию на компьютерные атаки и вызванные ими компьютерные инциденты, а также по ликвидации последствий данных компьютерных инцидентов в информационных ресурсах

- принятие управляющих решений по обеспечению информационной безопасности информационных ресурсов

- выявление, сбор и анализ сведений об уязвимостях, а также проведение мероприятий по оценке защищённости от компьютерных атак и вирусных заражений информационных ресурсов

- информирование заинтересованных лиц и субъектов ГосСОПКА по вопросам обнаружения, предупреждения и ликвидации последствий компьютерных атак

- обеспечение защиты данных, передаваемых между ведомственным центром и Главным центром по каналам, защищённым с использованием сертифицированных ФСБ России средств защиты информации

- предоставление дополнительной информации о компьютерных инцидентах в информационно-телекоммуникационных сетях, находящихся в зоне ответственности ведомственного центра, по запросам Главного центра ГосСОПКА.

С учетом функций приведенных в Концепции , получается следующая схема взаимодействия ГосСОПКА

И в заключение стоит упомянуть о связи FinCERT и ГосСОПКА. По словам Алексея Лукацкого , было сказано, что создаваемый Центробанком FinCERT войдёт в состав Системы – видимо, как ведомственный. Лукацкий отмечает: "Банкам стоит присмотреться к СОПКА. Тому есть две причины. Первая – с СОПКА будет плотно работать FinCERT, передавая туда информацию, получаемую от банков и переработанную FinCERTом. Вторая – все те, кто попадет под действие закона "О безопасности критической информационной инфраструктуры" , обязаны будут подключиться к СОПКА".